Amikor a rendszereink biztonságáról beszélünk, jellemzően elsőre mindenkinek vagy a végpontvédelem (anti-vírus, AV) vagy a határvédelem (tűzfal, FW) jut eszébe, pedig ugyanekkora szerepet játszanak a mai világban a behatolást érzékelő (IDS) és megakadályozó (IPS) megoldások, vagy az úgynevezett új generációs tűzfalak (NGFW) is.

Ahogy a fenyegetések változtak, úgy változnak rájuk adott válaszként a biztonsági rendszerek is. Míg a 2000-es évekig megjelent támadások esetén elég volt a végponton és az internetes kijáraton védeni magunkat, az elmúlt időszak megmutatta azt, hogy a hálózatunkon belül is szükség van erre. Ezt a gondolkodásmódot nevezzük a mostanában elterjedt nevén „Zero Trust Security”-nek.

Fontos a láthatóság

A perimeter fokozatos eltűnésének érdekessége, hogy míg AV és FW rendszerek lényegében minden szervezetnél léteznek, IDS/IPS és NGFW eszközök már jóval kevésbé elterjedtek. Ennek a fő oka ezen biztonsági eszközök telepítésében van: a megfelelő hatás eléréséhez magukon az eszközökön a hálózati forgalomnak át kell mennie (inline telepítés). Az inline telepítés ellen a hálózatüzemeltetés egy csomó érvet fel tud hozni:

- csökkentheti a hálózat megbízhatóságát

- a hálózati hibakeresést nehezítheti

- a biztonsági eszköz hibája vagy tervezett karbantartása az egész hálózat leállásával jár

- a biztonsági eszköz átviteli teljesítménye korlátozhatja a hálózati sebességet, vagy nagyon drágává teszi az eszközt a hálózati sebesség elvárása

- többféle biztonsági eszköz beszerelése nehézkes, további késleltetést eredményezhet

- drága és bonyolult rendszert hozunk létre, melyben egy hálózati újratervezés aránytalanul költséges és bonyolult feladat lesz

Igazuk van, fenti problémák valóban felmerülhetnek, de vajon mi a megoldás? Hogyan tudjuk a hálózat megbízhatóságának kockáztatása nélkül monitorozni a forgalmat, inline toolok segítségével?

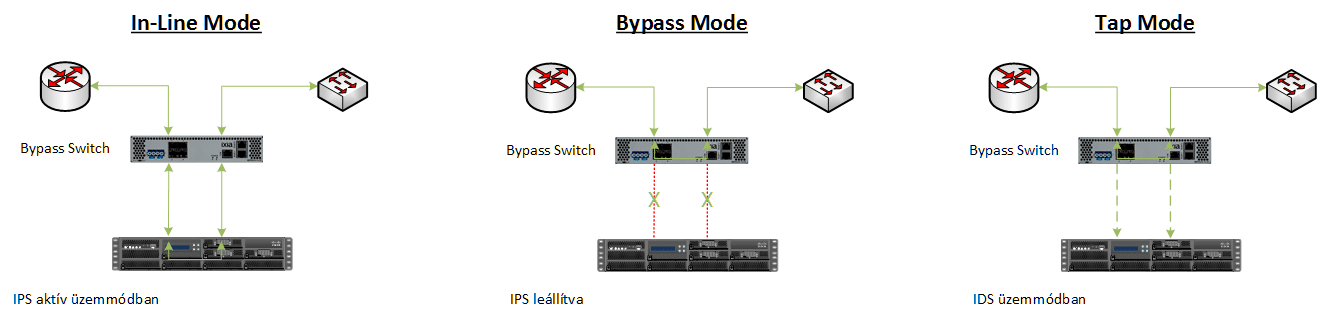

Ixia iBypass switch és Vision NPB – skálázható és megbízható

A megoldás, hogy válasszuk szét a felelősségi köröket és a napi üzem biztosításának felelőssége maradjon a hálózatos csapatnál! Erre a bypass switch nyújt megoldást, ami egy kifejezetten magas rendelkezésre állású hálózati eszköz, melyre a biztonsági eszközünket rá tudjuk fűzni. A bypass switch működésének lényege , hogy aktívan ellenőrzi, hogy a rákötött biztonsági eszköz elérhető-e, és amennyiben nem, átvált „bypass” üzemmódba, és a biztonsági eszközt megkerülve átengedi magán a forgalmat (ugyanez történik, ha a bypass switch elveszti az áramforrását, egy relé azonnal összekapcsol és a forgalom áthalad rajta). Működhet még „tap” üzemmódban is, amely egy IDS rendszernek tud tükrözött forgalmat átadni.

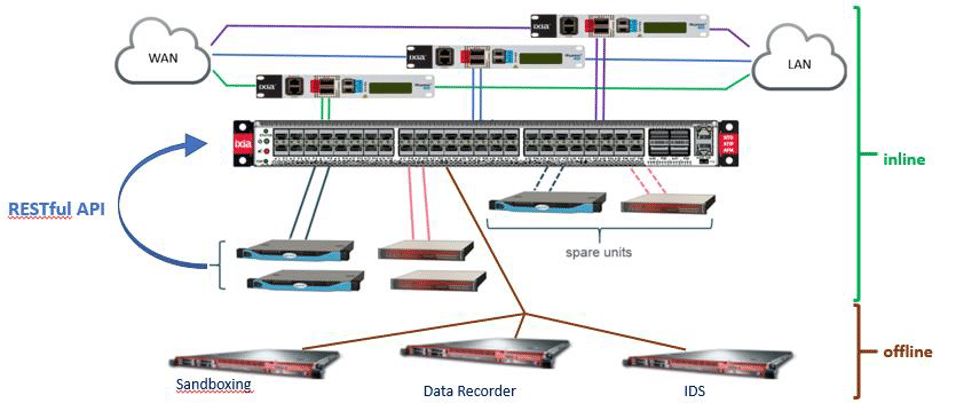

Az Ixia portfóliójában az iBypass switchek az egészen kicsi teljesítményűtől a több 10Gbps-képesig terjednek, rezes és optikai interfészekkel. Ezenkívül ezeket az eszközöket fel lehet csatlakoztatni az Ixia Vison-sorozatú Network Packet Broker (NPB) eszközökre, melyekkel aztán egy jól skálázódó és redundáns inline monitorozó rendszert építhetünk ki. A Vision NPB-k elsődleges felhasználása a hálózati vizibilitás kialakításában terjedt el, ám az iBypass switchek aggregátoraként és az inline eszközök terheléselosztójaként is tudnak funkcionálni. Egy ilyen rendszer esetén az inline és az out-of-band eszközök is a Vision NPB-kre kerülnek, ahogy azt az alábbi ábra szemlélteti:

Amennyiben a megoldás felkeltette érdeklődését, keressen bennünket bizalommal, és szakértői kollegáink felmérik igényeiket, valamint pontos terveket adnak a szükséges infrastruktúrára!