Microsoft

Zero Trust

Újfajta megközelítés az IT-biztonságban

Identitások és hozzáférések védelme

A kibertámadások kiindulási alapja manapság legtöbbször az identitás, a támadók elsősorban az azonosítókat célozzák meg. Az identitások elleni támadás – legtöbbször azonosítók, jelszavak ellopása – könnyű, ezért a védelem elsődleges célja, hogy a már ellopott identitások illetéktelen felhasználását akadályozza meg.

A Microsoft Zero Trust megközelítésben ezért az identitások és hozzáférések védelme az elsődleges pillér, alapja pedig az Azure Active Directory, amely közös címtár valamint hitelesítési és hozzáférés vezérlési feladatokat tölt be. Ideális, már kis befektetéssel nagy eredményeket hozó védelmi eszköz a többfaktoros azonosítás (MFA), ahol a hagyományos jelszó mellett megkövetelünk egy további tényezőt, pl. telefonhívás/ SMS/mobil applikáció/biometrikus/token alapú azonosítást is.

A biztonsági szint mellett nagy hangsúlyt kap a produktivitás is. Az identitás védelme során ilyen produktivitást támogató eszköz az Azure Active Directory Self-Service Password Reset portál, ahol a felhasználók az IT segítsége nélkül, önkiszolgáló módon, biztonságosan változtathatják meg jelszavaikat.

Az új biztonsági megközelítésben az erős azonosítás felé az MFA bevezetése csak az első lépcső, a hosszú távú cél a felhasználói jelszavak teljes kiváltása Microsoft Authenticator App, FIDO2 biztonsági kulcsokkal, Windows Hello for Business technológiák használatával.

A jelszó nélküli – passwordless – technológiákra való áttérés a legtöbb cég esetén egy folyamat, akár hosszabb időt is igénybe vehet. Ezért ilyen esetekben szintén kis befektetéssel látványos eredményeket hozó megoldás lehet az Azure Active Directory Password Protection, amivel megakadályozhatjuk, hogy a felhasználók gyenge, a támadók által könnyen kitalálható jelszavakat állítsanak be.

Az identitás védelme akkor lesz korszerű, ha adaptív, vagyis mindig az aktuális kockázati szinttel arányos. A vállalati erőforrásokhoz való hozzáférések során, a felhasználói identitások használatakor ezért:

- automatikusan mérni kell az aktuális felhasználói kockázati szintet.

Ebben nyújt segítséget az Azure Active Directory Identity Protection komponens. Ez a modul jelez, ha szokatlan felhasználói bejelentkezési kísérlet történt vagy ha nagy valószínűséggel a felhasználó jelszavát ellopták. - az identitás mellett a hozzáférési kísérlet további körülményeit – pl. használt eszköz/platform/alkalmazás típusa, földrajzi térség, hálózati szegmens – is figyelembe kell venni. Ezt valósítja meg az Azure Active Directory Conditional Access, amely kijelölt feltételek teljesülésétől függően ad hozzáférést a vállalati rendszerekhez.

Veszélyforrások, fenyegetettségek elleni védelem

A veszélyforrások, fenyegetettségek elleni védelem szintén elválaszthatatlan része a korszerű védelemnek. A védelem hangsúlyosan nem az összes támadás megelőzésére készül, a súlypont a biztonsági incidensek mielőbbi észlelésén, és azok gyors elhárításán van. A veszélyforrásokkal szembeni védelemre jellemző, hogy:

- az identitás típusú támadásoknál leggyakrabban használt Office 365

kommunikációs csatornákat (Exchange Online/SharePoint Online/OneDrive for Business/Teams) a Defender for Office 365 komponenssel, mint elsődleges védelmi ernyővel fedi le - a végpontokon használt identitások működését folyamatosan nyomon követi, és jelez, ha támadói technikákat vagy gyanús felhasználói tevékenységet észlel. Erre alkalmasak a földi identitások védelmére specializálódott Defender for Identity nevű UEBA (User and Entity Behavior Analytics), valamint a hibrid identitások védelmére készített Microsoft Cloud App Security nevű CASB (Cloud Access Security Broker) rendszerek.

- a végpontok klasszikus kártevővédelemmel, és korszerű – a végpontok egészségi állapotát, szokatlan eseményeket detektálni képes – védelmi szenzorokkal egyaránt ellátottak. Mind a szenzorok működése, mind a végpontokat felügyelő központ felhő alapú. Ezt a funkciót a Defender for Endpoint nevű korszerű EDR – endpoint detection and response – végpont védelmi rendszer valósítja meg.

- segíti a biztonsági riasztások és incidensek kezelését, tehermentesítve ezzel az üzemeltetést

- képes automatikus válaszreakciókra, pl. fertőzött végpontok automatikus átvizsgálására, teljes leválasztására

- összekapcsolja az imént felsorolt összes védelmi modulból származó információt. Ezek az összekapcsolt védelmi modulok alkotják a Microsoft 365 Defender nevű egyesített XDR (Extended Detection and Response) védelmi megoldást.

- közös konzolon, összesítve, az összefüggéseket feltárva jeleníti meg az incidensek szempontjából releváns adatokat. Ez az egyesített konzol a Microsoft 365 Security Center nevű XDR konzol.

- közelebb hozza egymáshoz az üzemeltetésért és a vállalati információbiztonságért felelős csoportokat, vagyis támogatja a SecOps folyamatokat

Az információ védelme

Az identitások és a fenyegetettségek elleni védelem mellett gondoskodni kell a vállalati információ védelméről is. A korszerű Microsoft Zero Trust alapú információ védelemre jellemző, hogy:

- a vállalati adatokat tároló végpontokon felügyeljük a platformokat és

telepített alkalmazásokat is. Mobil eszközöknél különösen fontos, hogy a céges adatok és alkalmazások a privát mobil használattól elkülönítve, védett és felügyelt konténerekben legyenek. Ezekre a feladatokra a Microsoft Endpoint Manager végpont menedzsment rendszer alkalmas. - ismerjük és felügyeljük a felhő alkalmazásokat, valamint a bennük tárolt vállalati adatokat, ezzel válaszolva az egyik legnagyobb információ védelemmel kapcsolatos kihívásra, a céges Shadow IT feltérképezésére és kezelésére. Ezt a feladatot a már korábban említett Cloud App Security nevű CASB megoldás egyik funkciója látja el.

- a vállalati információ kategóriákba sorolt és címkézett, az adatcímkékre pedig automatizmusok, védelmi szabályok építhetők. A GDPR szabályzás kapcsán elengedhetetlen a személyes adatok elkülönített kezelése.

- a védett vállalati adatok a védelmet önmagukban hordozzák, így ha az adat bármilyen módon kikerülne a vállalat rendszereiből, a védelem továbbra is működik. Nagy előny továbbá, hogy a védett adatok felhasználása központilag nyomon követhető, és a korábban kiadott jogosultság bármikor visszavonható. Ezeket a feladatokat az Azure Information Protection szolgáltatás fedi le.

Hibrid infrastruktúra biztonságának menedzsmentje

Végül gondoskodnunk kell a hibrid infrastruktúra biztonságának menedzsmentjéről. A Microsoft Zero Trust ökoszisztémában ezt a feladat az Azure Security Center, Secure Score komponensekkel kezdődik, és magában foglal mind proaktív (cloud security posture mananagement), mind reaktív (cloud workload protection platform) védelmi képességeket, többek között:

- a hibrid és multi-cloud – vagyis Azure tenant, más cloud provider által

biztosított vagy földi – infrastruktúrára vonatkozó visibility képességek

kiépítését PaaS és IaaS rétegekben - a menedzselt infrastruktúra biztonsági szintjének rendszeres mérését

- a biztonsági hiányosságok, konfigurációs hibák, sérülékenységek

rendszeres felülvizsgálatát - biztonsági házirendek kialakítását és érvényre juttatását, a

megfelelőség rendszeres és automatikus ellenőrzését - fenyegetettségekkel szembeni reaktív védelmet, ami szerverek esetén

integrált végpont védelmet valamint platform és SQL szintű

sérülékenység vizsgálatot jelent - biztonsági jelentések készítését

A Microsoft Zero Trust alapú védelem komponensei

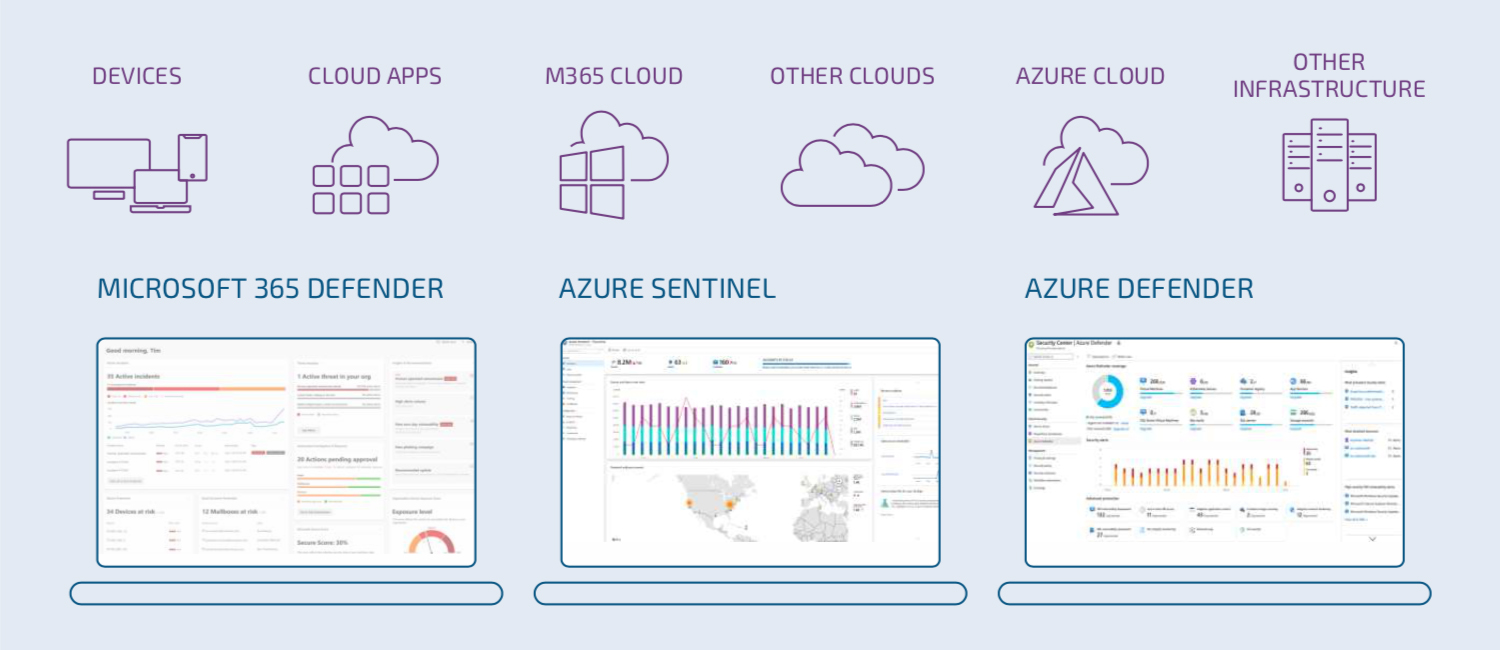

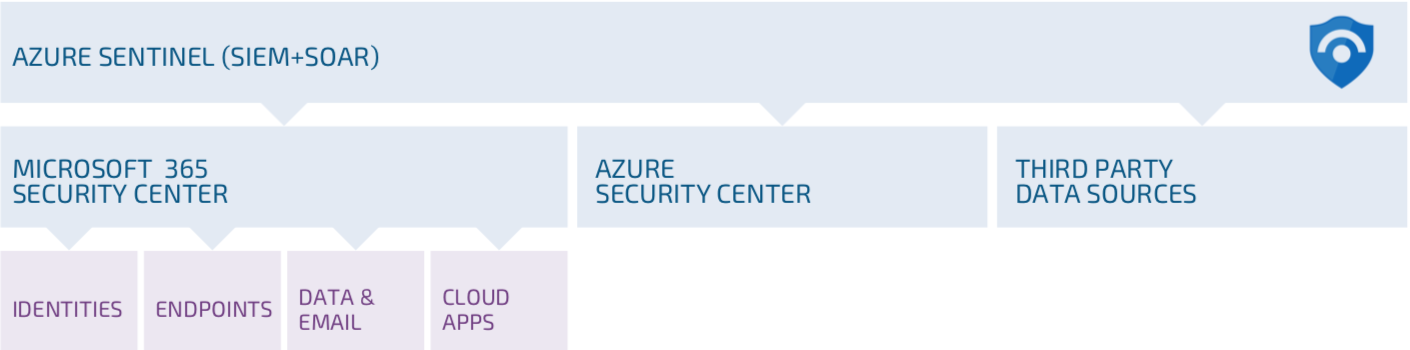

A Microsoft Zero Trust alapú védelem olyan szorosan együttműködő komponensekből épül fel, amelyek működése nagy mennyiségű biztonsági adaton alapul. Kiemelten fontos ezért ezeket az adatokat gyűjteni, automatikusan rendszerezni, gépi tanulással elemezni, kontextusba helyezni. Az Azure Sentinel nevű, felhő alapú SIEM/SOAR (Security Information and Event Management / Security Orchestration, Automation and Response) megoldás képes arra, hogy – egyesítve az összes eddig felsorolt védelmi elem riasztásait – a biztonsági incidensek során a szakértők releváns adatokból, fókuszáltan, a lehető legrövidebb időn belül képesek legyenek megoldani. Az Azure Sentinel konzolja az alábbi áttekintő ábrán egy legfelsőbb ernyőként egyesíti a már említett egyedi biztonsági konzolok, XDR konzolok összes riasztásait, szükség esetén kiegészítve azokat külső adatokkal:

A Microsoft fenyegetettségekkel szembeni teljes védelmi megoldása tehát a két XDR megoldás – Microsoft 365 Defender, Azure Defender – és az Azure Sentinel SIEM/SOAR megoldás fúziójával teljesedik ki.